Ciberguerra: Stuxnet, la “temible bestia” que puso en jaque el programa nuclear de Irán

El gusano informático fue utilizado para un ataque a gran escala contra las instalaciones nucleares de Teherán; varias investigaciones apuntan a Israel y Estados Unidos como los responsables del ciberataque

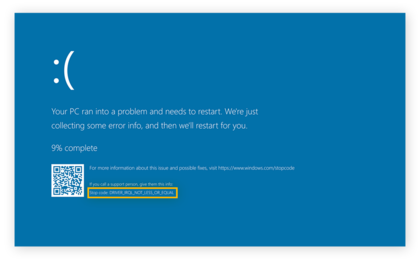

Un sábado de junio de 2010, Sergey Ulsen, un experto en informática, estaba en un casamiento a 400 kilómetros de Minsk cuando recibió un pedido urgente de ayuda de un cliente en Irán que involucraba la llamada “pantalla azul de la muerte” (esto ocurre cuando el sistema operativo Microsoft Windows no puede o está en peligro de no poder recuperarse de un error del sistema).

Al principio, el programador bielorruso, que entonces trabajaba en VirusBlokAda, un pequeño proveedor local de antivirus, pensó que se trataba de un problema menor. Sin embargo, a medida que recibía más información —por ejemplo, que las mismas anomalías se habían detectado en muchas otras computadoras de la red del cliente—, entendió rápidamente que se enfrentaba a una intrincada infección por código maligno (malware) de inmensas proporciones.

“La complejidad del código y las sofisticadísimas tecnologías de encubrimiento nos llevaron a la conclusión de que era una bestia temible sin parangón en el mundo”, dijo Ulsen en una entrevista un año más tarde con Yevgueni Kaspersky, uno de los líderes mundiales de la industria de la seguridad informática.

A falta de una respuesta inmediata de Microsoft, Ulsen y su equipo decidieron compartir los detalles del hallazgo con la comunidad cibernética, que no tardó en relacionar el malware —más tarde bautizado como Stuxnet— con un ataque a gran escala al controvertido programa nuclear iraní.

“La idea detrás del gusano informático Stuxnet es bastante sencilla: ‘No queremos que Irán consiga la bomba. Los principales activos iraníes para el desarrollo de armas nucleares son las instalaciones de enriquecimiento de uranio de Natanz y Bushehr. Si conseguimos comprometer los sistemas de control en tiempo real, podemos causar muchos problemas a las centrifugadoras’”, señaló en una charla TED Ralph Langnet, uno de los responsables en descifrar el código que reveló el objetivo final de Stuxnet.

En esta misma línea, Kevin Hogan, director senior de Respuesta de Seguridad de la compañía de software estadounidense Symantec, declaró a Reuters en septiembre de 2010 que el 60% de los ordenadores infectados en todo el mundo se encontraban en Irán, una clara señal de que las plantas industriales de ese país eran el objetivo.

No fue hasta noviembre de ese año, sin embargo, que las autoridades iraníes admitieron que sus conflictivas centrifugadoras de enriquecimiento de uranio se habían visto afectadas por un gusano informático y calificaron el ataque de “guerra electrónica”.

Según reportaron medios internacionales, el gusano informático infectó más de 200.000 ordenadores en 14 instituciones diferentes, provocó la degradación física de 1000 máquinas y arruinó casi una quinta parte de las centrifugadoras.

“Stuxnet podría haber sido verdaderamente letal, ya que el código hacía que las centrifugadoras se desintegraran violentamente a velocidades extremadamente altas. Si hubiese habido personas cerca cuando esto ocurrió, podría haber sido muy, muy malo”, dijo a LA NACION Mikko Hyppönen, un autor, orador y experto en seguridad informática finlandés.

Sin responsables

Aunque no hay información concluyente, varias investigaciones, incluida una del New York Times, apuntan a Israel y Estados Unidos como los responsables del ciberataque que ha dañado y retrasado el programa nuclear iraní. Desde hace años, las potencias occidentales, así como Tel Aviv y Moscú, venían vociferando sus preocupaciones sobre la creciente capacidad de Irán de construir y lanzar una bomba nuclear.

Citando fuentes militares y de Inteligencia, el periódico estadounidense especificó que el ciberataque formaba parte de una operación de inteligencia conjunta denominada Operación Juegos Olímpicos, ideada por la Agencia de Seguridad Nacional (NSA) bajo la presidencia de George W. Bush y ejecutada bajo la administración Obama. También especificaba que la central nuclear de Dimona, al sur de Israel, había funcionado como un laboratorio para examinar y ensayar el Stuxnet.

“Las armas cibernéticas ofrecen una gran ventaja: la posibilidad de negación; demostrar quién está detrás de un ataque es muy difícil. El consenso mundial actual es que el ejército estadounidense desarrolló Stuxnet en cooperación con Israel. Pero no hay pruebas reales de ello. Lo más cerca que estuvimos de oír una admisión fue en 2012, cuando el presidente Obama, en lugar de negar la hipótesis del periodista del Times, anunció una investigación para revelar quién le había filtrado la información”, señaló Hyppönen, reconocido mundialmente por una ley sobre la seguridad de Internet de las cosas (IoT), que establece que cada vez que un dispositivo se describe como “inteligente”, es vulnerable.

“Presumiblemente, Obama también quería posar como un líder fuerte, debido a la campaña electoral en curso. Un presidente cuya administración hubiera desarrollado un tipo totalmente nuevo de arma de alta tecnología y la hubiera utilizado con éxito contra un archienemigo de Estados Unidos quedaría muy bien parado. No es de extrañar entonces que Obama se atribuyera todo el mérito posible por Stuxnet, sin decir exactamente que había sido desarrollado por su administración”, añadió el especialista, quien sostiene que en la actualidad la cúpula de hackers está en Estados Unidos, ya que ningún otro país ha invertido tanto y durante tantos años para desarrollar sus capacidades de ciberataque.

La fuente de las filtraciones de Stuxnet resultó ser el general de cuatro estrellas James Cartwright, quien fue indultado por Barack Obama en 2017.

Pero, ¿cómo funciona este peligroso programa maligno? El “gusano troyano” aprovecha cuatro vulnerabilidades de seguridad en el sistema operativo Microsoft Windows para atacar y hacerse cargo de los controladores lógicos programables (PLC) de Siemens, computadoras que permiten la automatización de procesos electromecánicos, electroneumáticos y electrohidráulicos, como los utilizados para manejar las centrifugadoras de gas para separar material nuclear.

Como los equipos no están conectados a una red, se especula que el gusano fue introducido físicamente a través de un USB u otro dispositivo extraíble. Una vez dentro, se estima que el Stuxnet se propagó copiándose en recursos compartidos internamente con contraseñas débiles.

El rol de las ciberarmas

Aunque extremadamente dañina y una de las primeras en la historia, Stuxnet es una más de la batería de ciberarmas —gusanos, virus informáticos, troyanos y programas espía— que pueden introducir código corrupto en un software existente, haciendo que un sistema realice acciones o procesos no deseados por su operador.

“Las ciberarmas están transformando la guerra en algunos aspectos importantes”, dice a LA NACION Kelly Grieco, experta en seguridad del Stimson Center en Washington DC.

La especialista destaca tres: la democratización de las tecnologías militares y de doble uso, que permite el acceso a un abanico mucho más amplio de actores; la difusión de los límites entre las esferas privada y pública; y la creación de “un campo de batalla invisible” de ciberataques, operaciones de desinformación y espionaje, pero también efectivo.

Sin embargo, según la experta, por más de que Occidente “muchas veces se deje encandilar por las luces”, las nuevas tecnologías han modificado la guerra menos de lo que se preveía. “Las ciberarmas ofrecen un nuevo medio de lucha bélica, pero las misiones sigue siendo las mismas. Los gobiernos se han dedicado al espionaje, a la recopilación de información, al sabotaje, a la subversión y a la propaganda durante miles de años; lo que es nuevo es que la guerra cibernética ofrece una forma novedosa de llevar a cabo esas viejas misiones”, señala y agrega que no cree que las ciberarmas sustituyan totalmente a las armas físicas en el futuro, exponiendo el caso de Ucrania. “La razón es sencilla: las ciberarmas no pueden tomar y mantener el territorio”.

La guerra en el siglo XXI es una serie de notas sobre las armas que son determinantes en los conflictos bélicos actuales. Podés acceder a todas las notas en este link.

Más notas de La guerra del siglo XXI

Más leídas de El Mundo

"Es una injusticia". Los países europeos le ponen fin a un programa que facilitó la residencia de miles de extranjeros

De EE.UU. a Francia. Una manifestación propalestina bloquea el ingreso a una universidad de élite de París

"Me sentí como en casa". Los migrantes latinoamericanos ayudan a impulsar la economía de España: los cambios claves en la pospandemia

Operación "Menai Bridge". Las dudas y especulaciones por la salud del rey Carlos y el plan para su funeral